ARMONK, N.Y. und MÜNCHEN, 8. Juli 2025 IBM stellt IBM Power11 vor, die nächste Generation der IBM® Power®-Server. Power11 wurde mit Innovationen in den Bereichen Prozessor, Hardwarearchitektur und Virtualisierungs-Software neu entwickelt und bietet die Verfügbarkeit, Ausfallsicherheit, Leistung und Skalierbarkeit, die Unternehmen für eine nahtlose Hybrid-Bereitstellung sowohl vor Ort als auch in der IBM Cloud benötigen.

Power11 wurde als der ausfallsicherste Server in der Geschichte der IBM Power-Plattform mit einer Verfügbarkeit von 99,9999 % entwickelt. In Kombination mit null geplanter Ausfallzeit für die Systemwartung und einer garantierten Erkennung von Ransomware-Bedrohungen in weniger als einer Minute über IBM Power Cyber Vault setzt Power11 einen neuen Standard für die Geschäftskontinuität – sowohl bei geplanten als auch bei durch Cybervorfälle verursachten Ausfallzeiten.

Hinweis: Die Ein-Minuten-Garantie gilt nur für die Erkennungswarnung. Die Behebung umfasst den Austausch des Laufwerks bis zur Höhe der Kosten des abgedeckten Produkts.

Wie lange dauert es bis Ransomware erkannt wird?

Die Power Cyber Vault-Lösung ist ein integriertes Tool für Cyber-Resilienz, das auf das NIST Cybersecurity Framework abgestimmt ist. Es hilft dabei, Cyber-Bedrohungen zu identifizieren, zu erkennen und automatisch darauf zu reagieren – mit umfassenden Schutz. Cyber Vault schützt vor Cyberangriffen wie Datenkorruption und Verschlüsselung durch den Einsatz proaktiver, unveränderlicher Snapshots, die automatisch erfasst, gespeichert und nach einem benutzerdefinierten Zeitplan getestet werden.

Power11 verfügt außerdem über eine vom NIST zugelassene, integrierte quantensichere Kryptografie, die zum Schutz vor „Harvest-now, decrypt-later”-Angriffen und Bedrohungen der Firmware-Integrität beiträgt.

Die Erkennungsgeschwindigkeit hängt von der Häufigkeit der Snapshots und den Backup-Intervallen ab, die je nach Geschäftsanforderungen konfiguriert werden können. Für einen langfristigen Schutz kann Safeguarded Copy durch Offline-Backups auf virtuelle Bänder ergänzt werden, beispielsweise nach der Validierung einer Online-Kopie.

Bei den gängigsten Konfigurationen beträgt die Zeit für die Ransomware-Erkennung etwa 1 bis 2 Stunden.

Power Cyber Vault ist ein hervorragendes Tool für Cyber-Resilienz auf Infrastruktur-Ebene, ersetzt jedoch keine Echtzeit-Antivirus- und Anti-Ransomware-Lösung, die nativ auf IBM i läuft. Aus diesem Grund bleibt Raz-Lee‘s iSecurity Antivirus & Anti-Ransomware unverzichtbar.

Welchen zusätzlichen Schutz bietet Raz-Lee Anti-Ransomware für Ihre IBM i?

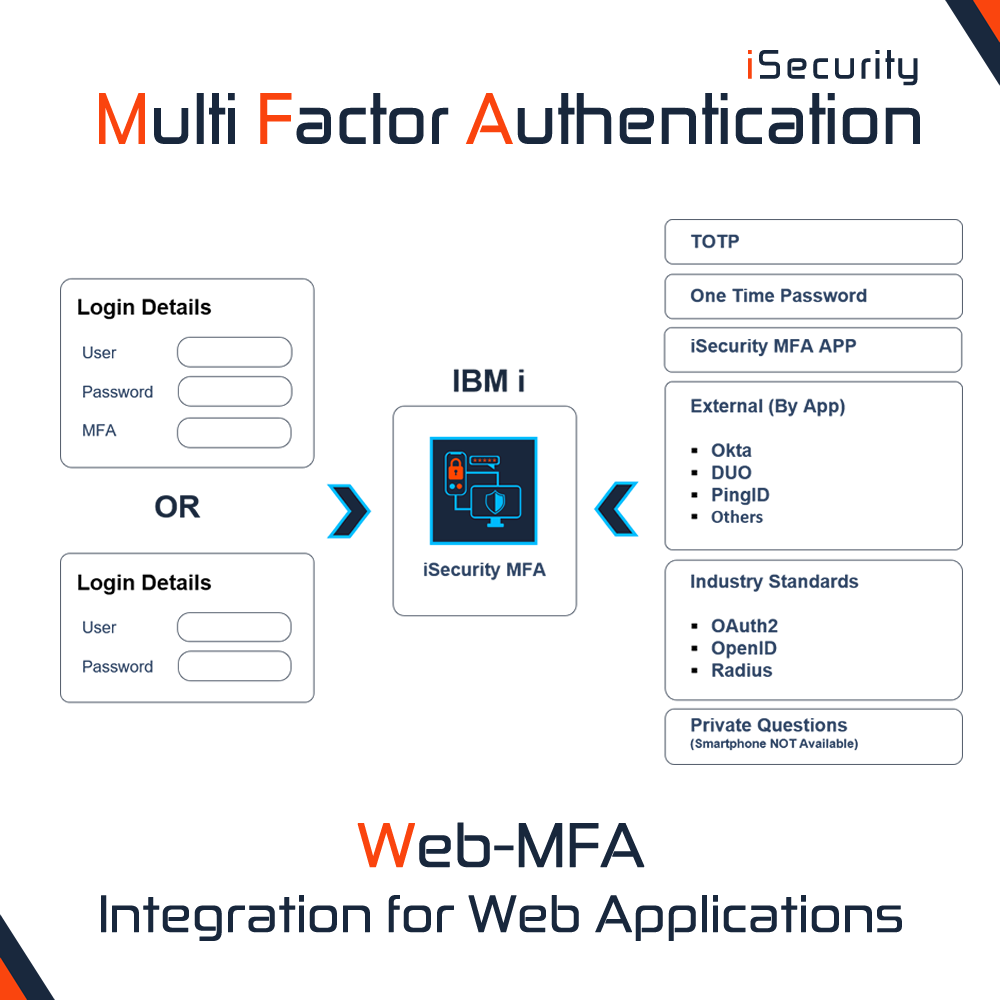

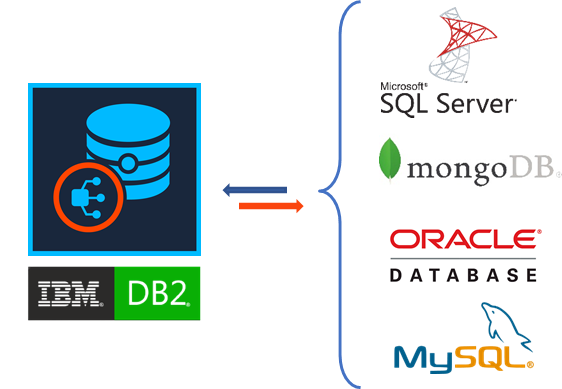

Raz-Lee iSecurity ist eine Software-Suite, die erweiterten Schutz für IBM i bietet, darunter granulare Zugriffskontrolle, Echtzeit-Warnmeldungen, umfassende Audits, Nachverfolgung von Dateiänderungen, Firewall, Antivirus und erweiterte Überwachung von Insider-Bedrohungen und Netzwerk-/FTP-Aktivitäten. MFA, AOD und andere wichtige Sicherheitsfunktionen sind ebenfalls enthalten.

Anti-Ransomware identifiziert, stoppt, verzögert und meldet Angriffe in Echtzeit. Es sendet Warnmeldungen an SIEM-Systeme und Manager, blockiert Eindringlinge und schaltet sie ab, blockiert kompromittierte Benutzer und minimiert den durch Ransomware-Angriffe auf IBM i verursachten Schaden. Der asynchrone Betrieb sorgt für eine deutliche Leistungsteigerung und verhindert spürbare Verzögerungen.

Anti-Ransomware unterstützt auch Multithreading, wie von IBM empfohlen. Multithreading ermöglicht es, alle Benutzerfreigaben mit einem einzigen Job zu verwalten, anstatt für jede Freigabe einen eigenen Job zu erstellen – beispielsweise würden 100 Benutzer mit jeweils 3 Freigaben sonst 300 Jobs generieren.

Ein weiteres wichtiges Feature: Die Sandbox-Funktion reduziert Fehlalarme auf praktisch null. Dateien, die als kompromittiert verdächtigt werden, werden an die Sandbox weitergeleitet, die versucht, sie auszuführen. Wenn die Ausführung erfolgreich ist, werden sie als nicht bösartig eingestuft – und umgekehrt. Die Sandbox läuft nativ auf IBM i und erfordert keine zusätzliche Hardware oder Software.